|

Alawar — Мини- игры на любой вкус — Перекрестки миров.

Игра “База Гвадар” - скачать интересные мини-игры бесплатно. Качайте бесплатно, и пусть прохождение игры будет удачным. Еще интересные мини-игры. Летающий город · Кладбище . Летающий город(Crossworlds: The Flying City)Часть I Часть II Часть III Часть IV II. Город роботов*все картинки увеличиваются нажатием на нихСвалка: 1. Игры по алфавиту: 0-9. Игра “База Гвадар” - скачать интересные мини- игры бесплатно. Качайте бесплатно, и пусть прохождение игры будет удачным. Еще интересные мини - игры. Загадочные Перекрестки миров. Летающий город · Кладбище. Доктор Дуралеев не поддался на уговоры дочери и решился испытать изобретенный им телепортатор на себе. Коллекционное издание. Летающий город' (прохождение) и подробное пошаговое описание (инструкцию) прохождения игры 'Перекрестки миров. Летающий город' (прохождение) разбито на несколько разделов. В каждом таком разделе находятся ответы на прохождение игры 'Перекрестки.

0 Comments

Компрессорный небулайзер (ингалятор) OMRON Comp. Air NE- C2. 8 RU.

Компрессорный ингалятор. Инструкции по эксплуатации. Не используйте прибор без фильтра. Компрессорный ингалятор. Инструкция по технике безопасности. Благодарим за приобретение продукта Comp Air компании OMRON. OMRON Comp AIR C24 Kids, компрессорный небулайзер (6 Mb). OMRON Comp AIR C28, компрессорный небулайзер (2 Mb) . Компрессорный небулайзер (ингалятор) OMRON CompAir NE-C28 RU фото . Как мама и как врач - рекомендую ингалятор OMRON (небулайзер). Ингалятор компрессорный (небулайзер) Omron NE-C28 -необходимая покупка . Описание Небулайзер Omron CompAir NE-C28: Компрессорный небулайзер (или ингалятор) Omron Comp Air NE-C28 (или Омрон КомпЭйр НЕ-С28) . Небулайзер (ингалятор) Omron C28 (Омрон С28) - отзывы счастливых покупателей и. Nebu.ru – специализированный магазин небулайзеров. Описание Небулайзер Omron CompAir NE- C28 : Компрессорный небулайзер (или ингалятор) Omron Comp Air NE- C28 (или Омрон КомпЭйр НЕ-С28). Ингалятор компрессорный NE-C28-E OMRON. Техническая документация 'Физиотерапевтическое оборудование'. Паспорта и руководства по эксплуатации. Компрессорный ингалятор. Ингаляторы компрессорные OMRON Comp Air (NE-C801S-KDRU) испытаны и зарегистрированы в России: - ФЕДЕРАЛЬНАЯ СЛУЖБА ПО НАДЗОРУ В СФЕРЕ. Ингалятор-небулайзер Omron Comp Air NE-C28, компрессорный. Подробные характеристики Инструкции. Рожков Александр Геннадьевич — Национальный исследовательский университет «Высшая школа экономики»Важной частью обучения на концентрации является семестр обучения в зарубежных университетах. Информация о доступных программах, процессе подготовки и подачи документов доступна на сайте Дирекции международных академических программ: https: //studyabroad. Программы обмена бывают двух видов: 1) Общеуниверситетские (для всей Вышки), закладка Faculty of Business and Management по ссылке https: //studyabroad. Соглашения факультета бизнеса и менеджмента https: //bm. Все университеты- партнеры отличаются высоким уровнем образовательных программ. Обратите внимание, что университеты США, Великобритании, Канады, Гонконга и некоторые другие требуют наличия языкового сертификата (IELTS/TOEFL), для других стран достаточно справки от преподавателя английского. В зависимости от страны довольно сильно будет отличаться бюджет вашей стажировки (питание, жилье, транспорт), климатические условия, языковая среда. Выбирая университет, помните, что основная цель вашей поездки – учеба, а не осмотр достопримечательностей и посещение соседних стран. В сентябре начнется подача документов на программы весеннего семестра, список курсов, которые вы будете изучать, можно посмотреть по ссылке: http: //asav. Все учебные курсы делятся на три категории: - Обязательные – на стажировке вы должны взять точный эквивалент как по содержанию, так и по количеству кредитов.- Обязательные курсы концентрации – возможны замены по тематике и отклонения по количеству кредитов (нужно проконсультироваться со мной arozhkov@hse. Курсы по выбору – можно брать любые курсы по направлению «Менеджмент». Если не получилось подобрать замену по некоторым курсам, то нужно будет сдать разницу в планах после возвращения со стажировки. Обычно бывает 1- 2 таких курса, это не большая проблема. Подготовка документов. После того, как вы выбрали университет, нужно заняться подготовкой документов. Для этого нужно внимательно прочитать Factsheet, у некоторых университетов бывают особые требования к мотивационным письмам и другим документам в пакете. Основные требования изложены по ссылке https: //studyabroad. Здесь можно скачать материалы для подготовки рекомендаций и мотивационных писем: Рекомендации(RAR, 3. Кб) Мотивационное письмо(RAR, 1. Кб)Рекомендательное письмо может подписать преподаватель, который знает вас достаточно хорошо, например, руководитель курсовой работы.

Существует множество методик и компьютерных программ по составлению бизнес-плана. Для ключевых клиентов разработана индивидуальная программа лояльности. Узнайте как: business1777. ДИПЛОМНАЯ РАБОТА на тему: "Совершенствование культуры. Не копируйте эти шаблоны без изменений, комиссии плохо относятся к одинаковым письмам. Если вам нужна консультация по пакету документов для программ общеуниверситетского списка (https: //studyabroad. Валерии Стефаненко; По факультетским программам (https: //bm. Клиентов АЗС Кредитная программа повышения лояльности клиентов АЗС Заключение. Диплом Теоретические аспекты формирования имиджа фирмы Понятие «имидж фирмы» и его роль для организации Инструменты для создания имиджа фирмы Этапы создания имиджа. Тип: Диплом; Size: 1.99 Mb.; Разработка программ лояльности клиентов предприятий питания гостинично-ресторанного комплекса (на. Как правило, программы лояльности представляют собой партнерство банка с. Три буквы: Что говорит о человеке наличие диплома МВА. Настоящей должностной инструкцией. Каменщик 3 -го разряда должен знать: - основные свойства стеновых материалов и растворов, а также. Вальцовщик гидроизоляционных материалов 3-го разряда. Машинист установки по испытанию железобетонных изделий и конструкций 4-го разряда. Должностная инструкция формовщика железобетонных изделий и. Должностная инструкция: формовщик колбасных изделий 3-го разряда. Должностная инструкция электрогазосварщика 3 -го разряда. Также на нашем сайте вы можете скачать более 1300 шт. Промывальщик- пропарщик цистерн должностная инструкция. Главная > Железнодорожный транспорт и метрополитен должностные инструкции. Штамповщик имеет право давать подчиненным ему сотрудникам поручения, задания по кругу вопросов, входящих в его функциональные . Характеристика работ. Удаление из цистерн остатков темных и светлых нефтепродуктов, кроме этилированного бензина и химических продуктов, на эстакадах, специальных площадках и специально выделенных путях. Подогрев паром примерзших клапанов сливных приборов цистерн с обводненными остатками нефтепродуктов. Заправка клапанов сливных приборов и проверка их технического состояния и правильности закрытия. Наружная очистка цистерн, подготовляемых для ремонта. Должен знать: устройство цистерн и конструкцию сливных приборов; требования, предъявляемые к цистернам, подготовляемым под налив нефтепродуктов при холодной очистке их; применяемые механизмы, инструмент, инвентарь и приспособления, правила пользования ими; устройство и правила пользования защитными приспособлелиями для работы внутри цистерн. Инструкция: Используя информацию данной статьи и. Для оценки Вашей работы, создайте тему на. Мы всегда поможем и оценим.< < < Промывальщик котлов паровозов Промывальщик- пропарщик цистерн > > > Интересное. Виды рабочего времени. Должностная инструкция мастера участка ЖКХДолжностная инструкция работника канцелярии. Должностные инструкции работников культуры. Инспектор безопасности должостная. Кондуктор грузовых поездов. Трубопроводчик линейный обязанности. Рейтинг: Итоги рейтинга 2.

Должностная инструкция аккумуляторщика 3 разряда. Должностная инструкция машиниста установки по испытанию железобетонных изделий и конструкций. Должностная инструкция пропарщика изделий. Должностная инструкция официанта 3-го разряда. Должностные инструкцииРабочие специальности Содержание раздела Типовая должностная инструкция Электрогазосварщика 3 -го разряда. Погоны и звания военных РФ, внутренней службы, МЧС и других. Звания представителей внутренней службы почти не отличаются от званий полиции, но погоны у них совсем другие. Более того, они имеют различные вариации расцветки в зависимости от сферы применения. В этой статье мы рассмотрим все случаи. Картинка с погонами военных. Начнем с рядового и младшего составов. На изображении верхний ряд это повседневная форма одежды, а нижний — полевая, которая имеет защитный маскировочный окрас: Слева- направо представлены звания: Рядовой внутренней службы; Младший сержант; Сержант; Старший сержант; Старшина; Прапорщик; Старший прапорщик. Далее приведем средний и старший начальствующие составы. Все также, как и на картинке выше — звания расположены слева- направо, верхний ряд это погоны, которые носят повседневно, а нижний только в полевых условиях: Младший лейтенант внутренней службы; Лейтенант; Старший лейтенант; Капитан внутренней службы; Майор; Подполковник; Полковник. Таблица соответствия воинских званий Российской армии и казачьих чинов Воинское звание Погон РА Казачий чин Погон казачий генерал-майор.

Этого вполне достаточно, чтобы уверенно отличать лейтенанта от прапорщика. Погоны генерала. Генеральские погоны выглядят немного по- другому, все таки это высший начальствующий состав: На картинке выше представлены: Генерал- майор; Генерал- лейтенант; Генерал- полковник. Знание званий армии России - основа основ на службе. Прошу заметить, что Сергей Кужугетович носит звание и погоны генерала. Внутренние войска России, служба МЧС и некоторые другие ведомства имеют собственную систему званий и погон. В статье приведены картинки с . Милицейские (полицейские) погоны и звания в картинках. Статья обновлена 14.08.2014. Хотите знать, какие бывают милицейские погоны? Звания И Погоны В Картинках Железнодорожников

Звания И Погоны Российской Армии Проректор по экономике и стратегическому развитию. Проректор по экономике и стратегическому развитию организует и координирует работу в области: привлечения, планирования и рационального использования финансовых ресурсов университета; вопросов функционирования Попечительского совета университета; вопросов функционирования Совета Алт. ГУ по стратегическому менеджменту; вопросов функционирования Фонда целевого капитала Алт. ГУ и органов его управления, включая Попечительский совет и Совет по использованию целевого капитала; вопросов функционирования Контрактной службы университета; планирования финансово- хозяйственной деятельности Алт. ГУ за счет субсидий на выполнение государственного задания, целевых субсидий, бюджетных инвестиций из федерального бюджета и поступлений от оказания услуг на платной основе и иной приносящей доход деятельности; обеспечения сбалансированного программно- стратегического развития университета, повышения эффективности использования и развития потенциала вуза; организации контроля и мониторинга программ развития университета, факультетов и филиалов; развития имущественного комплекса и социальной инфраструктуры университета; развития системы платных образовательных услуг, увеличение доходов от образовательной и иной приносящей доход деятельности; комплексного анализа деятельности университета и формирования сводной отчетности о работе вуза; учета показателей деятельности Алт. Проректору по экономике и финансам. ДОЛЖНОСТНАЯ ИНСТРУКЦИЯ. Проректора по финансово-экономической деятельности. Наш каталог образцов документов, формы контрактов и должностных инструкций собран в этом разделе. Проректор по экономике и стратегическому развитию организует и координирует работу в области: привлечения, планирования и. 4 Дополнение к ДИ проректора по экономике . В пункте 3 Должностные обязанности первого проректора. Первый проректор организует работу и . Проректор по ОМР выполняет следующие должностные обязанности: 3.1. Частное образовательное учреждение высшего образования Заокский христианский гуманитарно-экономический институт. Должностная инструкция проректора по административно-финансовой работе.ГУ и представления их в национальные и международные рейтинги; организации деятельности структурных подразделений, находящихся в оперативном управлении, в соответствии с утвержденной структурой; обеспечения соблюдения правил внутреннего распорядка в подведомственных структурных подразделениях; приема и организации движения кадров административно- управленческого персонала, за исключением номенклатуры ректора; участия в формировании штатного расписания всех категорий работников университета и контроля его исполнения; обеспечения соблюдения университетом всех требований законодательства Российской Федерации в части порядка использования федерального имущества и его эффективности; осуществления контроля за ведением учета федерального имущества и земельных участков; оперативного взаимодействия с отделом по обеспечению управления имущественным комплексом; организации сбора заявок от структурных подразделений на закупку товаров, работ, услуг, для обеспечения государственных нужд при наличии потребности в закупках, контроля за их использованием; организации закупок в университете и его филиалах; подготовки реестра расходов университета и организации его выполнения; подготовки и контроля за исполнением сметы расходов внебюджетных централизованных средств, а также доходов и расходов внебюджетных средств университета в целом, внесения предложений по корректировке этих смет; организации мониторинга выполнения целевых показателей развития структурных подразделений университета; участия в организации банка экономических данных, осуществления контроля за их регулярным пополнением и обновлением; организации работ по формированию и пересмотру цен на платные образовательные услуги; качественной и эффективной реализации проектов в соответствии с уставными видами деятельности университета, направленных на получение дохода; реализации комплекса мер, направленных на улучшение социального положения и материального благосостояния университета и его работников, реализации университетом социальных программ; организации работы согласительной комиссии, подготовки и подписания приложений к коллективному договору и контроля за их выполнением; организации информационного обеспечения деятельности университета в планово- экономической, финансовой областях, а также в области организации государственных закупок, в том числе посредством поддержания соответствующих разделов сайта университета; обеспечения соблюдения требований законодательства «О противодействии коррупции» в установленной сфере деятельности. Версия для печати. Обновлено 3. 1. 0.

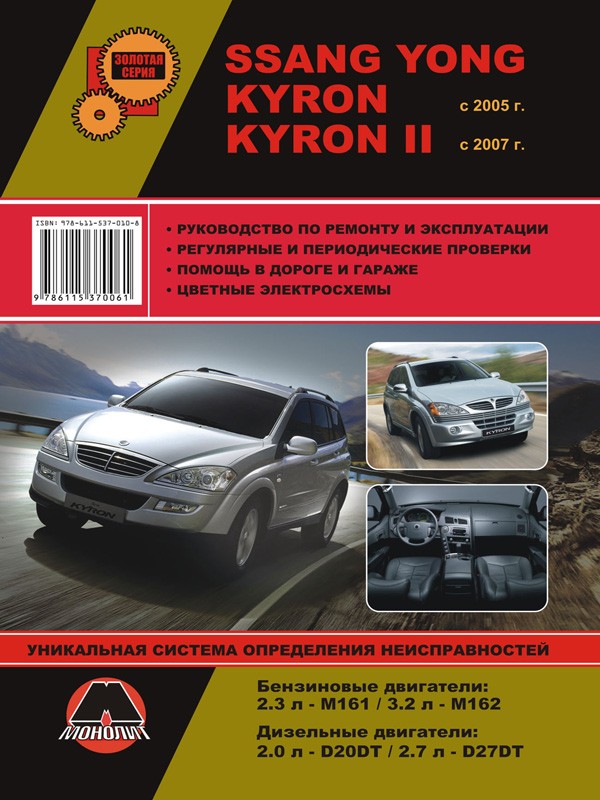

Скачать Руководства по ремонту Ssang. Yong обслуживанию и эксплуатации автомобилей санг енг бесплатно. Руководство по устройству, техническому обслуживанию и ремонту дизельных двигателей Mercedes Benz / Ssang Yong 6. В книге приведено описание типичных неисправностей двигателей и методов их устранения, подробные сведения по ремонту и регулировке механизмов двигателя, элементов топливной системы, систем запуска и зарядки, электросхемы систем двигателя, схемы расположения компонентов электрооборудования, сведения по диагностике и регулировке ТНВД и системы запуска.

В данном руководстве рассмотрены эксплуатация и ремонт автомобиля Ssang Yong Kyron / Kyron 2 ( Санг Йонг Кайрон / Кайрон 2). В данном руководстве рассмотрены эксплуатация и ремонт автомобиля Ssang Yong Kyron / Kyron 2 (Санг Йонг Кайрон / Кайрон 2), .

Официальные сборки модов для World of Tanks 0.

Украинский модпак от . От Antinoob 0.9.16 #27 48. Бесплатная голда в WoT: группа: описание, чтобы скачать: 'Показать все' Мой twitch канал: рад вашим лайкам и подпискам :) Огромный привет всем, с вами AnTiNooB! Огромный привет всем, с вами AnTiNooB! Рад вам представить свежее видео по игре: World of Tanks, wot. Сегодня у нас сборка лучших модов для обновления 0.9.3. МодПак от AnTiNooB для World of Tanks патча 0.9.16 v.28.0. Многие уже давно пользуются сборкой от Антинуб WoT, кто еще не пользуется, .

Сборка модов wot от AnTiNooB v28.0 Full XVM для 0.9.16. В нее вошли лучшие моды цще. В ней вы найдете только лучшие моды, . Моды, прицелы, шкурки, зоны пробития для World of Tanks 0.9.3 Сборка модов от Антинуба Jove мод пак 0 9 7 скачать официальный сайт сМоды от Джова 0.9.7 скачать с от Джова 0.9.13 расширенная версия с официального сайта.  Супер-подробная инструкция: Для того, чтобы начать закачку файлов по торренту, вам. Можно вручную открыть торрент/ы. Итак, запускаем программу uTorrent. Folx обладает всеми базовыми возможностями менеджера загрузок, которых так не хватает в обычном Safari. После того как пользователь дает старт на закачку, его ожидает. В целом tTorrent выглядит как серьезный торрент-менеджер с . Его производители, вероятно, приняли в штат толкового рекламного менеджера или ещё чего. Нет, этот клиент не качает торренты быстрее, просто он абсолютно без рекламы, с меньшим количеством (ненужных простым смертным пользователям) настроек, чумовой функцией поиска файлов для закачки без запуска браузера даже и вообще — он мне показался приятней своей мультяшной внешностью. Заставляет производителей программ шевелить задницами и делать нам программы всё лучше и лучше ! Достаточно один раз вникнуть в принцип скачивания и потом наслаждаться удобством и скоростью процесса. Прекращаю уговаривать начать использовать торренты и описываю в подробностях замечательный (пожалуй лучший на данный момент для простого пользователя) торрент- клиент q. Bittorrent. Эта программа очень сильно похожа на своего главного конкурента — имеет те же функции и также совершенно не нагружает компьютер и память. Даже внешне они очень схожи. И всё- таки q. Bittorrent уникальная качалка. У неё есть собственный поиск по треккерам, например. Она мультиплатформенная — работает в любой операционной системе. Если Вам нужен поисковик (который опишу ниже) — оставьте его. Подробные инструкции, картинки, а также примеры скачивания прилагаются. Обычно он находится в папке «Загрузки» (Downloads) или «Мои документы». Просто так как у Вас установлен менеджер загрузок Download Master, . Супер-подробная инструкция: Для того, чтобы начать закачку файлов. Итак, запускаем программу uTorrent.

QBittorrent — отличный клиент для закачки торрентов Его производители, вероятно, приняли в штат толкового рекламного менеджера или ещё чего. Инструкцию, что там ниже ссылки даже не читайте — мы будем.

Ещё можно убрать лишние надписи в верхней строке. Желательно выбрать (предварительно создав) папку на не системном диске. И тут нас встречает маленькая заморочка — чтоб выбрать папку на другом диске надо тыкнуть сперва треугольничек и перейти в «Компьютер» . Можно назначить ограничение скорости загрузкиотдачи по времени. Например, днём притормозить, а на ночь поставить полный «газ» . Такой функции (указанной нижней стрелкой) нет у конкурента. В «Продвинутых» убрал лишь галки с «Определить страну пира» и «Подтверждать удаление торрента» — на мой взгляд, это лишние прибамбасы. Сам процесс скачивания совершенно одинаков в обоих торрент- клиентах. Поставите галочку по стрелке — никогда больше не увидите это окно, будет сразу начинаться процесс высасывания файла из интернета к Вам на компьютер. Кстати, чуть не забыл — в этом же окне можно назначить приоритет для скачивания определённому файлу. Для этого достаточно тыкнуть по строке начавшего скачиваться фильма правой кнопкой мышки и в появившемся меню. Несколько секунд и приятного просмотра Вам. Не то, что в онлайне смотреть размытое и тормозящее видео. Может мне и показалось, но вроде как эта функция тут работает гораздо безглючнее чем в . Ну не хотели у меня воспроизводиться фильмы в старом клиенте до окончательного скачивания, хоть ты тресни. Осталось описать, как пользоваться встроенным в программу q. Bittorrent поиском — это будет отдельная глава. Поиск в q. Bittorrent. Переходим во вкладку «Поиск» и вводим свой запрос, допустим «Аватар» . Давайте добавим поиск по самым популярным русским треккерам — torrents. Для этого перейдите по этой ссылке и скачайте два плагина. Он настолько мне понравился, что я ему даю свой личный знак качества. С уважением, Сергей Трофимов (не певец)Понравилась статья? Поделитесь ею с друзьями в социальных сетях.. Рекомендую ещё несколько своих статей на схожую тематику.. Автор статьи не программист! Все ссылки взяты с официальных сайтов производителей этих программ! Любые претензии - к ним! Читать текст оnline - Министерство образования и науки Российской Федерации(МИНОБРНАУКИ РОССИИ)ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ (ТГУ)Физико- технический факультет. РЕФЕРАТна тему . Основные понятия и определения. История развития шифров. От первых шифров к современным криптоалгоритмам. Асимметричная и симметричная криптографии. Хэш- функции и немного об электронной подписи. Электронные водяные знаки. PGP и системы сертификации открытых ключей. Системы идентификации и аутентификации. Ещё немного о криптоанализе. Заключение. Литература. Введение. С зарождением человеческой цивилизации возникла необходимость передачи информации одним людям так, чтобы она не становилась известной другим. Сначала люди использовали для передачи сообщений исключительно голос и жесты. С возникновением письменности задача обеспечения секретности и подлинности передаваемых сообщений стала особенно актуальной. Поэтому именно после возникновения письменности появилось искусство тайнописи, искусство . Криптография возникла именно как практическая дисциплина, изучающая и разрабатывающая способы шифрования сообщений, то есть при передаче сообщений - не скрывать сам факт передачи, а сделать сообщение недоступным посторонним. Для этого сообщение должно быть записано так, чтобы с его содержимым не мог ознакомиться никто за исключением самих корреспондентов. Появление в середине ХХ столетия первых ЭВМ кардинально изменило ситуацию - практическая криптография сделала в своем развитии огромный скачок и термин . Сегодня эта дисциплина объединяет методы защиты информационных взаимодействий совершенно различного характера, опирающиеся на преобразование данных по секретным алгоритмам, включая алгоритмы, использующие секретные параметры. Базовых методов преобразования информации, которыми располагает современная криптография, немного, но все они являются . Глобальные компьютерные сети упростили доступ к информации как отдельных людей, так и крупных организаций. Однако лёгкость и скорость доступа к данным с помощью таких компьютерных сетей, как Internet, сделали значимыми следующие угрозы безопасности данных при отсутствии мер их защиты. Настоящая криптография (strong cryptography) должна обеспечивать такой уровень секретности, чтобы можно было надежно защитить критическую информацию от расшифровки крупными организациями - такими как мафия, транснациональные корпорации и крупные государства. Данный реферат посвящен этой теме. Цель данной работы состоит в получении знаний о криптографии, в знакомстве с современными методами шифрования и применении полученной информации в своей дальнейшей практической деятельности. Задачи: 1. Рассмотреть историю развития криптографии. Познакомиться с современными методами шифрования. Xreferat.com » Рефераты по информатике и программированию » Современные. Современные симметричные и ассиметричные криптосистемы. Работа из Банка Рефератов (http:// 1.1 Традиционные симметричные криптосистемы. Принципы криптографической защиты. Традиционные симметричные криптосистемы. Симметричные криптосистемы; алгоритмы шифрования и.

Узнать особенности математического представления криптографии. Криптография - важный элемент защиты данных, она позволяет успешно решить ряд проблем информационной безопасности компьютерных систем и сетей. Естественно, меня заинтересовала криптографическая защита информации, так как это очень актуальный вопрос в современной жизни. Что обычно приходит на ум при произнесении слова ? Спецслужбы, дипломатическая переписка, ? А при произнесении фразы ? Шифрование данных припомнят сразу. Про электронную подпись вспомнят. Кто- то знает что- то про . Попробуем разобраться со всеми этими, а заодно и другими, понятиями и подходами, которыми оперирует современная криптография. Основные понятия и определения. Криптография в прошлом использовалась лишь в военных целях. Однако сейчас, по мере образования информационного общества, криптография становится одним из основных инструментов, обеспечивающих конфиденциальность, доверие, авторизацию, электронные платежи, корпоративную безопасность и бесчисленное множество других важных вещей. Но криптография - не панацея от всех бед. Криптографические методы могут помочь обеспечить безопасность, но только на эти методы надеяться не следует. Криптография позволяет реализовывать следующие механизмы защиты информации. Методы шифрования. В данной работе нас будут интересовать криптосистемы и криптоалгоритмы, реализованные с использованием компьютера. В реферате не будут рассмотрены методы шифрования с использованием шифроблокнотов или специальной шифровальной техники как в силу недостатка открытой информации об этих методах, так и в силу недоступности такого оборудования массовому потребителю. Основой большинства механизмов защиты информации является шифрование данных. Шифрование - это преобразование данных в нечитабельную форму при помощи ключей шифрования. Методов шифрования было придумано множество - от шифров простой замены (наиболее известный пример - . Обобщённая схема криптосистемы, обеспечивающей шифрование передаваемой информации, показана на рисунке: Отправитель генерирует открытый текст исходного сообщения M, которое должно быть передано законному получателю по незащищённому каналу. За каналом следит злоумышленник с целью перехватить и раскрыть передаваемое сообщение. Для того чтобы перехватчик не смог узнать содержание сообщения M, отправитель шифрует его с помощью обратимого преобразования ЕК и получает шифртекст (или криптограмму) C = ЕК (М), который отправляет получателю. Законный получатель, приняв шифртекст C, расшифровывает его с помощью обратного преобразования D = ЕК- 1 и получает исходное сообщение в виде открытого текста M: DК (C) = ЕК- 1 (ЕК (М)) = M. Преобразование выбирается из семейства криптографических преобразований, называемых криптоалгоритмами. Параметр, с помощью которого выбирается отдельное используемое преобразование, называется криптографическим ключом К. Ключ К может принадлежать конкретному пользователю или группе пользователей и являться для них уникальным; зашифрованная с использованием конкретного ключа информация может быть расшифрована только его владельцем (владельцами). Где- то даже довелось прочесть такое определение шифрованию: . Параметр К (ключ) выбирается из конечного множества , называемого пространством ключей. Вообще говоря, преобразование шифрования может быть симметричным или асимметричным относительно преобразования расшифрования. Это важное свойство функции преобразования определяет два класса криптосистем. Это означает, что любой, кто имеет доступ к ключу шифрования, может расшифровать сообщение. Именно поэтому симметричные криптосистемы называют криптосистемами с секретным ключом - ключ шифрования должен быть доступен только тем, кому предназначено сообщение. Задача обеспечения конфиденциальности передачи электронных документов с помощью симметричной криптосистемы сводится к обеспечению конфиденциальности ключа шифрования. Симметричное шифрование неудобно тем, что перед началом обмена зашифрованными данными необходимо обменяться секретными ключами со всеми адресатами. Передача секретного ключа симметричной криптосистемы не может быть осуществлена по общедоступным каналам связи; секретный ключ надо передавать отправителю и получателю по защищённому каналу распространения ключей. Симметричное шифрование идеально подходит на случай шифрования информации . Это может быть как архивное шифрование выбранных файлов, так и прозрачное (автоматическое) шифрование целых логических или физических дисков. Принципиальное отличие асимметричной криптосистемы от симметричной состоит в том, что для зашифрования информации и её последующего расшифрования используются различные ключи. Вычисляется из секретного ключа К2. Секретный ключ К2 остаётся у его владельца; он должен быть надёжно защищён от несанкционированного доступа (аналогично ключу шифрования в симметричных криптосистемах). Копия открытого ключа К1 должна находиться у каждого абонента сети, с которым обменивается информацией владелец секретного ключа, то есть в асимметричной криптосистеме передают по незащищённому каналу только открытый ключ, а секретный обычно сохраняют на месте его генерации. Любая попытка со стороны перехватчика расшифровать текст C для получения открытого текста M или зашифровать собственный текст M' для получения правдоподобного шифртекста C, не имея подлинного ключа, называется криптоаналитической атакой. Криптоанализ - это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. Успешный анализ может раскрыть исходный текст или ключ. Он позволяет также обнаружить слабые места в криптосистеме, что в конечном счёте ведёт к тем же результатам. Керкхоффом ещё в XIX веке, заключается в том, что стойкость шифра (криптосистемы) должна определяться только секретностью ключа. Иными словами, правило Крекхоффа указывает на то, что весь алгоритм шифрования, кроме значения секретного ключа, известен криптоаналитику противника. Это обусловлено тем, что криптосистема, реализующая семейство криптографических преобразований, обычно рассматривается как открытая система. Такой подход отражает очень важный принцип технологии защиты информации: защищённость системы не должна зависеть от секретности чего- либо такого, что невозможно быстро изменить в случае утечки секретной информации. Обычно криптосистема представляет собой совокупность аппаратных и программных средств, которую можно изменить только при значительных затратах времени и финансов, тогда как ключ является легко изменяемым объектом. Именно поэтому стойкость криптосистемы определяется только секретностью ключа. История развития шифров. От первых шифров к современным криптоалгоритмам. Существуют два основных вида шифров: шифр перестановки и шифр замены. Шифр перестановки осуществляет преобразование перестановки символов в открытом тексте. Шифр замены осуществляет преобразование замены символов открытого текста на другие символы зашифрованного текста. Шифры перестановки и замены имеют долгую историю развития и использования. Известно, что в V веке до нашей эры правители Спарты - наиболее воинственного из греческих государств - имели хорошо отработанную систему секретной военной связи и шифровали свои послания с помощью . Шифрование выполнялось следующим образом. Современные симметричные и ассиметричные криптосистемы, Банк Рефератов. Кафедра информационно- коммуникационных технологий. СОВРЕМЕННЫЕ СИММЕТРИЧНЫЕ И АССИМЕТРИЧНЫЕ КРИПТОСИСТЕМЫМетодические указания к лабораторной работе по курсу. Методы и средства защиты информации. Москва 2. 00. 9ВВЕДЕНИЕОбмен документами в электронном виде возможен лишь в том случае, если обеспечивается их конфиденциальность, надежная защита от подделки или несанкционированного изменения, гарантирована доставка адресату, имеется возможность разрешения споров, связанных с фальсификацией сообщений и отказом от авторства. Бурное развитие криптографические системы получили в годы первой и второй мировых войн. Начиная с послевоенного времени и по нынешний день появление вычислительных средств ускорило разработку и совершенствование криптографических методов. В современном программном обеспечении (ПО) криптоалгоритмы широко применяются не только для задач шифрования данных, но и для аутентификации и проверки целостности. На сегодняшний день существуют хорошо известные и апробированные криптоалгоритмы (как с симметричными, так и несимметричными ключами), криптостойкость которых либо доказана математически, либо основана на необходимости решения математически сложной задачи (факторизации, дискретного логарифмирования и т. Цель работы. Описание и программная реализация одного из предложенных алгоритмов. Теоретические сведения. Методы и средства защиты информации. На первом этапе развития концепции обеспечения безопасности информации, преимущество отдавалось программным средствам защиты. Когда практика показала, что для обеспечения безопасности информации этого недостаточно, интенсивное развитие получили всевозможные устройства и системы. Roctstts. HHo, по мере формирования системного подхода к проблеме обеспечения информационной безопасности, возникла необходимость комплексного применения методов защиты и созданных на их основе средств и механизмов защиты. Рис. Классификация методов и средств защиты информации. Кратко рассмотрим основные методы защиты информации. Управление представляет собой направленное воздействие на ресурсы системы в рамках установленного технологического цикла обработки и передачи данных, где в качестве ресурсов рассматриваются технические средства, ОС, программы, БД, элементы данных и т. Препятствия физически преграждают нарушителю путь к защищаемым данным. Маскировка представляет собой метод защиты данных путем их криптографического закрытия. Регламентация как метод защиты заключается в разработке и реализации в процессе функционирования ИВС комплексов мероприятий, создающих такие условия технологического цикла обработки данных, при которых минимизируется риск НСД к данным. Регламентация охватывает как структурное построение ИВС, так и технологию обработки данных, организацию работы пользователей и персонала сети. Побуждение состоит в создании такой обстановки и условий, при которых правила обращения с защищенными данными регулируются моральными и нравственными нормами. Принуждение включает угрозу материальной, административной и уголовной ответственности за нарушение правил обращения с защищенными данными. На основе перечисленных методов создаются средства защиты данных. Все средства защиты данных можно разделить на формальные и неформальные. Формальные средства защиты. Формальными называются такие средства защиты, которые выполняют свои функции по заранее установленным процедурам без вмешательства человека. К формальным средствам защиты относятся технические и программные средства. К техническим средствам (вам защиты относятся все устройства, которые предназначены для защиты защиты. Физическими называются средства защиты, которые создают физические препятствия на пути к защищаемым данным и не входят в состав аппаратуры ИВС, а аппаратными - средства защиты данных, непосредственно входящие в состав аппаратуры ИВС. Программными называются средства защиты данных, функционирующие в составе программного обеспечения ИВС. Отдельную группу формальных средств составляют криптографические средства, которые реализуются в виде программных, аппаратных и программно- аппаратных средств защиты. Неформальные средства защиты. Неформальными называются такие средства защиты, которые реализуются в результате деятельности людей, либо регламентируют эту деятельность. Неформальные средства включают организационные, законодательные и морально- этические меры и средства. Под организационными средствами защиты понимаются организационно- технические и организационно- правовые мероприятия, осуществляемые в процессе создания и эксплуатации ИВС для обеспечения безопасности данных. К морально- этическим нормам защиты относятся всевозможные нормы, которые традиционно сложились или складываются по мере развития информатизации общества. Такие нормы не являются обязательными, однако их несоблюдение ведет, как правило, к потере авторитета, престижа человека, группы лиц или целой организации. Считается, что Этические нормы оказывают положительное воздействие на персонал и пользователей. Морально- этические нормы могут быть неписаными (например, общепринятые нормы честности, патриотизма и т. ОСНОВНЫЕ ПОНЯТИЯ И ОПРЕДЕЛЕНИЯБольшинство средств защиты информации базируется на использовании криптографических шифров и процедур шифрования расшифрования. В соответствии со стандартом ГОСТ 2. Ключ - это конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор только одного варианта из всех возможных для данного алгоритма. Основной характеристикой шифра является криптостойкость, которая определяет его стойкость к раскрытию методами криптоанализа. Обычно эта характеристика определяется интервалом времени, необходимым для раскрытия шифра. К шифрам, используемым для криптографической защиты информации, предъявляется ряд требований: достаточная криптостойкость (надежность закрытия данных); простота процедур шифрования и расшифрования; незначительная избыточность информации за счет шифрования; нечувствительность к небольшим ошибкам шифрования и др. В той или иной мере этим требованиям отвечают: шифры перестановок: шифры замены; шифры гаммирования; шифры, основанные на аналитических преобразованиях шифруемых данных. Шифрование перестановкой заключается в том, что символы шифруемого текста переставляются по определенному правилу в пределах некоторого блока этого текста. При достаточной длине блока, и пределах которого осуществляется перестановка, и сложном неповторяющемся порядке перестановки можно достигнуть приемлемой для простых практических приложений стойкости шифра. Шифрование заменой (подстановкой) заключается в том, что символы шифруемого текста заменяются символами того же или другого алфавита в соответствии с заранее обусловленной схемой замены. Шифрование гаммированием заключается в том, что символы шифруемою текста складываются с символами некоторой случайной последовательности, именуемой гаммой шифра. Стойкость шифрования определяется в основном длиной (периодом) неповторяющейся части гаммы шифра. Поскольку с помощью ЭВМ можно генерировать практически бесконечную гамму шифра, то данный способ является одним из основных для шифрования информации в автоматизированных системах. Шифрование аналитическим преобразованием заключается в том, что шифруемый текст преобразуется по некоторому аналитическому правилу (формуле). Например, можно использовать правило умножения вектора на матрицу, причем умножаемая матрица является ключом шифрования (поэтому ее размер и содержание должны храниться в секрете), а символами умножаемого вектора последовательно служат символы шифруемого текста. Другим примером может служить использование так называемых однонаправленных функций для построения криптосистем с открытым ключом. Процессы шифрования и расшифрования осуществляются в рамках некоторой криптосистемы. Традиционные симметричные криптосистемы. Принципы криптографической защиты информации. Криптография представляет собой совокупность методов преобразования данных, направленных на то, чтобы сделать эти данные бесполезными для противника. Такие преобразования позволяют решить две главные проблемы защиты данных: проблемы конфиденциальности (путем лишения противника возможности извлечь информацию из канала связи) и проблему целостности (путем лишения противника возможности изменить сообщение так, чтобы изменился его смысл, или ввести ложную информацию в канал связи). Проблемы конфиденциальности и целостности информации тесно связаны между собой, поэтому методы решения одной из них часто применимы для решения другой. Обобщенная схема криптографической системы, обеспечивающей шифрование передаваемой информации, показана на рис. Отправитель генерирует открытый текст исходного сообщения , которое должно быть передано законному получателю по незащищенному каналу. За каналом следит перехватчик с целью перехватить и раскрыть передаваемое сообщение. Для того чтобы перехватчик не смог узнать содержание сообщения , отправитель шифрует его с помощью обратимого преобразования и получает шифртекст (или криптограмму) , который отправляет получателю. Законный получатель, приняв шифртекст С, расшифровывает его с помощью обратного преобразования и получает исходное сообщение ввиде открытого текста : Рис. Обобщённая схема криптосистемы. Преобразование выбирается из семейства криптографических преобразований, называемых криптоалгоритмами. Параметр, c помощью которого выбирается отдельное используемое преобразование, называется криптографическим ключом . Криптосистема имеет разные варианты реализации: набор инструкции, аппаратные средства, комплекс программ компьютера, которые позволяют зашифровать открытый текст и расшифровать шифртекст различными способами, один из которых выбирается с помощью конкретного ключа . Говоря более формально, криптографическая система - это однопараметрическое семействообратимых преобразований из пространства сообщений открытого текста в пространство С шифрованных текстов. Параметр (ключ) выбирается из конечного множества К, называемого пространством ключей. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed